360°

Couverture sécurité

Blue + Red + IA

Blue + Red + IA

×5

Accélération pentest

via Agents IA

via Agents IA

24/7

Veille CVE &

Threat Intelligence

Threat Intelligence

100%

Reproductibilité

des scénarios d'attaque

des scénarios d'attaque

Notre approche opérationnelle

PRÉVENIR · DÉTECTER · PROTÉGER · TRAITER · GARANTIR · ACCOMPAGNER

Une couverture end-to-end structurée en 6 piliers opérationnels pour une cybersécurité sans angles morts

Prévenir

Évaluer les forces du SI et corriger les failles avant qu'elles soient exploitées

- Audits de cybersécurité (intrusifs & non intrusifs)

- Flash 360 — revue de configuration complète

- IKare — scanner de vulnérabilités automatisé

- Campagnes de phishing & sensibilisation

- Analyse de la surface d'attaque (ASM)

Pentest

ASM

OSINT

Nmap

Nuclei

Détecter

Analyser les menaces et leurs évolutions — traçabilité et archivage légal inclus

- Surveillance Dark Web (dark web monitoring)

- CTI — collecte permanente d'informations

- Reveelium SIEM/XDR/UBA/SOAR + IA & LLM

- SOC Managé 24/7 avec alerting multi-niveaux

- Corrélation d'événements & chasse aux menaces

Wazuh

MISP

OpenCTI

ELK

Protéger

Sécuriser automatiquement le SI — remédier et bloquer les malveillances

- EDR managé — supervision et détection temps réel

- Analyse et remédiation des menaces 24/7

- Supervision d'intégrité des fichiers (FIM)

- Déploiement de Honeypots & leurres actifs

- Durcissement & hardening des systèmes

EDR

OPNsense

FIM

Honeypot

Hardening

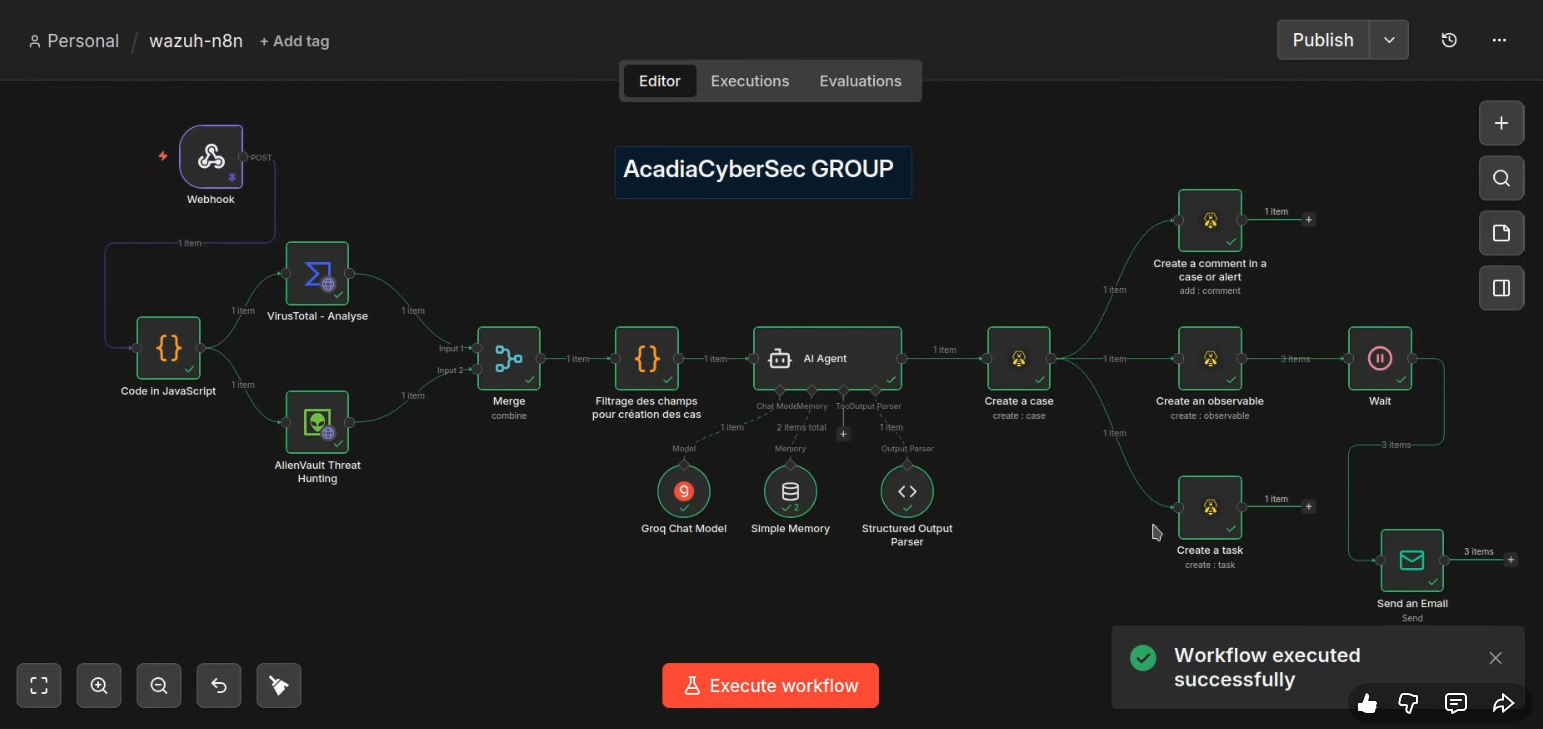

Traiter

Intervenir et résoudre les cas de cyberattaques — Force d'action rapide (FAR)

- SOC managé — protection & intervention 24/7

- SOAR — orchestration de la réponse à incident

- CSIRT / CERT — analyse forensique & PRA

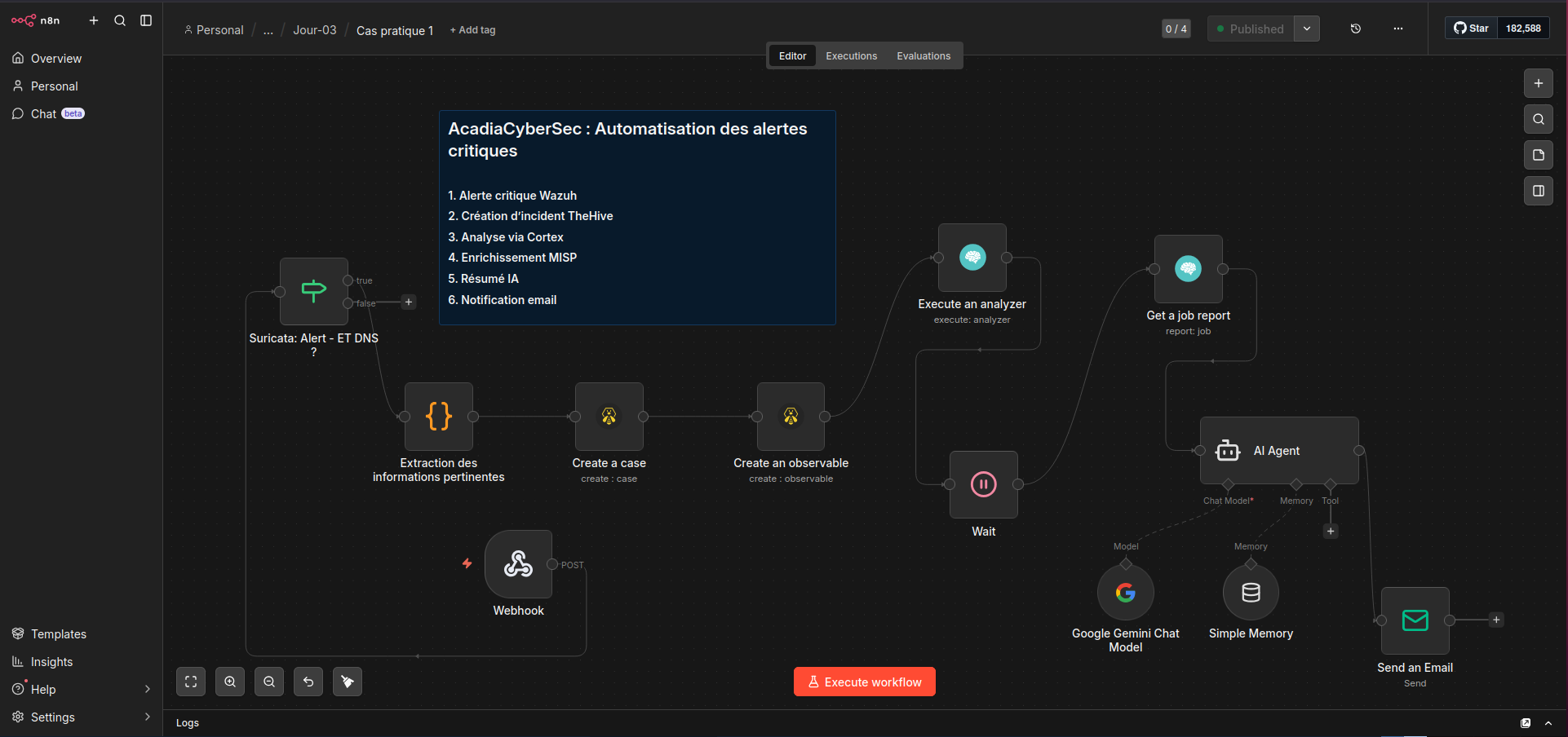

- Playbooks automatisés via n8n & Agents IA

- Réduction du MTTR & containment rapide

TheHive

Cortex

MISP

n8n

Agent AI

Garantir

Assurer la gestion des risques et la conformité réglementaire sur la durée

- Gouvernance & audits de conformité RGPD

- ISO 27001 / 27002, DORA, NIS2, HDS

- Rédaction PSSI, PCA, PRA & documentation

- Analyse de risques & cartographie des actifs

- Tableaux de bord KPI/KRI exécutifs

ISO 27001

NIST

DORA

NIS2

Accompagner

Vous ne savez pas par où commencer ? AcadiaCyberSec vous guide à chaque étape

- Évaluation de maturité cyber (gratuite)

- vCISO — RSSI externalisé & PSSI sur mesure

- Formations SOC, Red Team & Agents IA

- Préconisation de solutions adaptées

- Cyber crisis tabletop exercises

vCISO

Formation

Conseil

Roadmap

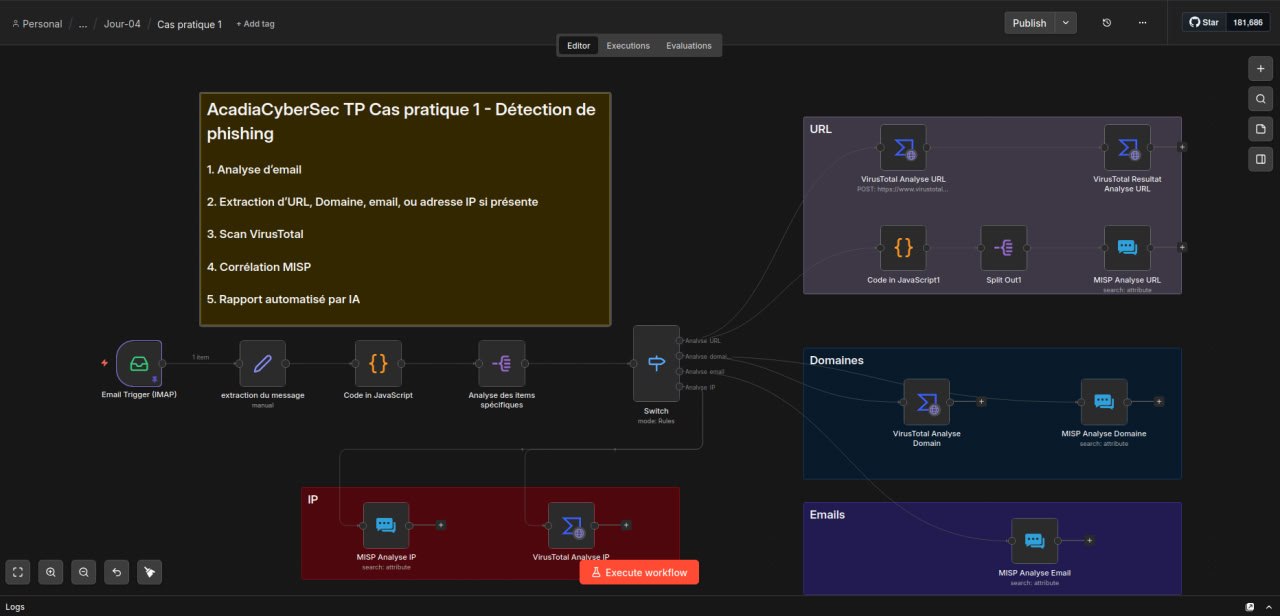

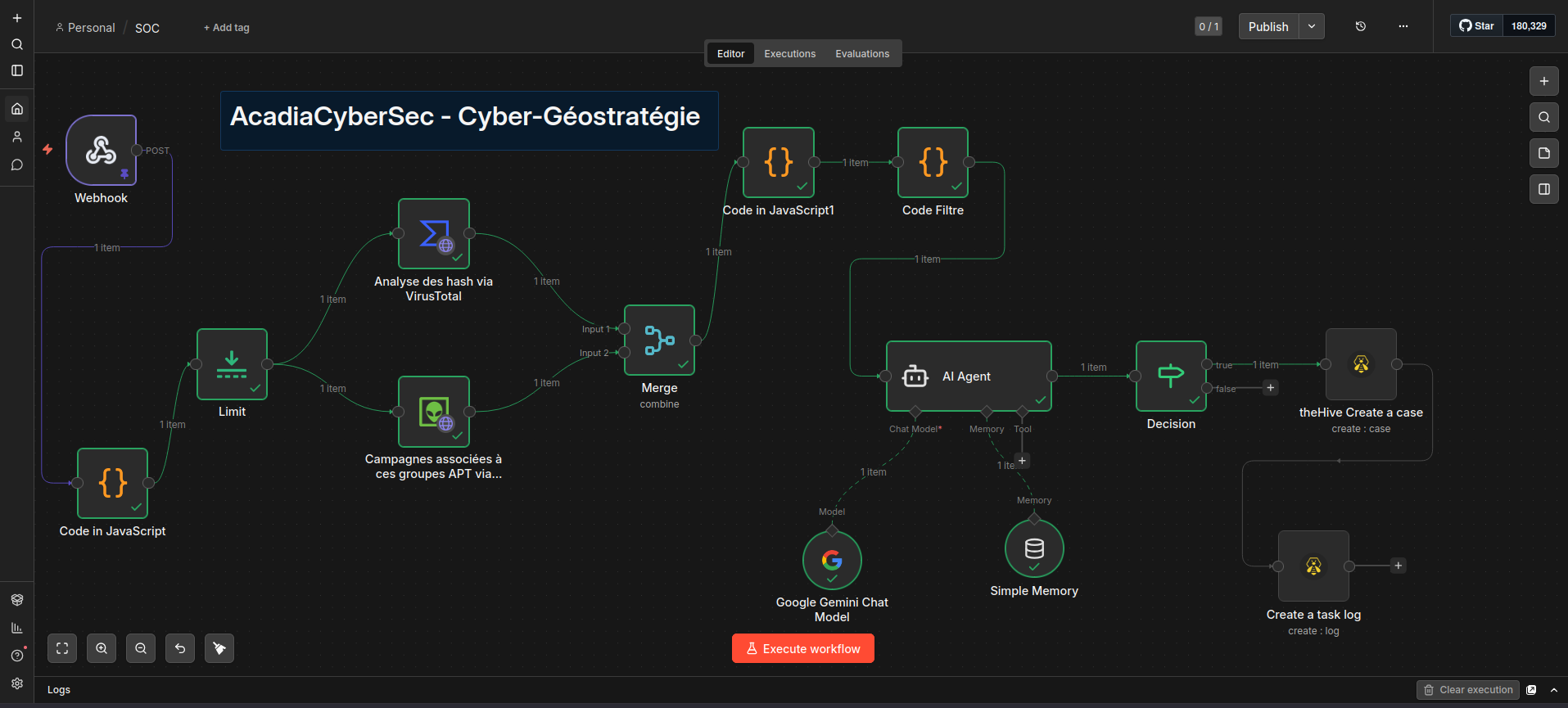

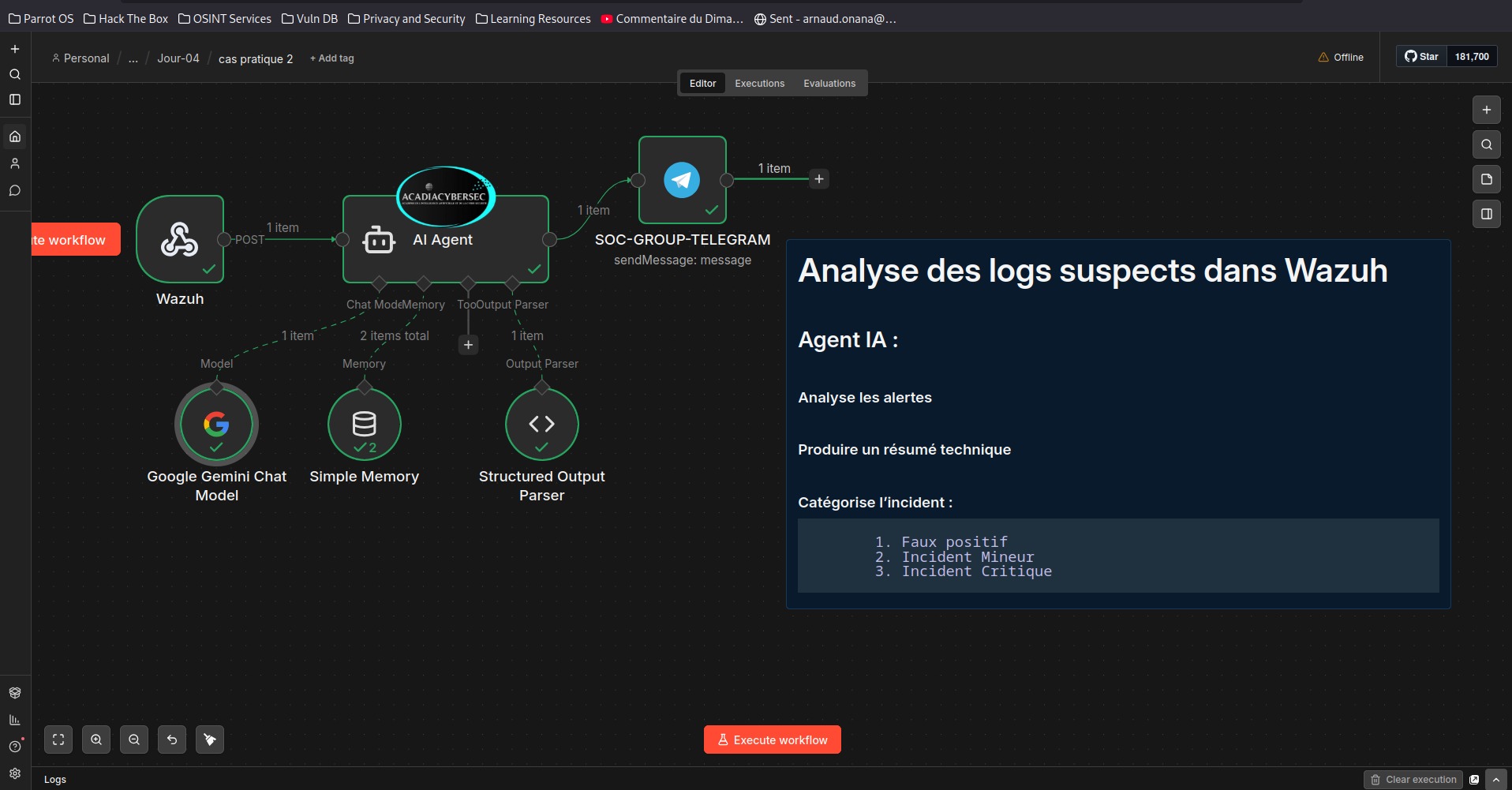

// Cas d'usage — Workflows automatisés en action

Blue Team

SOC — Supervision & Détection

Centre Opérationnel de Sécurité

- Évaluation des configurations

- Détection de logiciels malveillants

- Supervision d'intégrité (FIM)

- Analyse de logs & gestion des alertes

- Threat Intelligence & Threat Hunting

- Détection des vulnérabilités

- Conformité réglementaire & RGPD/NIS2

- Déploiement des systèmes Honeypots

- Gestion des cas & observables

- Tableaux de bord KPI/KRI exécutifs

WazuhDFIR-IRISTheHiveCortexMISPOpenCTIELK Stack

SOAR — Orchestration & Automatisation

Security Orchestration, Automation & Response

- Orchestration et connectivité des outils SOC

- Création de workflows SOC sur mesure

- Enrichissement par Threat Intelligence

- Automatisation des playbooks (n8n + IA)

- Réduction du MTTR

- Corrélation automatisée des événements

n8nAgents IAAPI RESTWebhooks

CSIRT — Forensique & Réponse

Computer Security Incident Response Team

- Collecte de preuves numériques légales

- Analyse forensique (disque, mémoire, réseau)

- Analyse spécialisée des malwares

- Threat Hunting basé sur les IOC

- Rapport d'incident & remédiation

- Plan de reprise d'activité (PRA)

WiresharkVelociraptorVolatilityAutopsyArkimeFTK Imager

Red Team

Tests d'intrusion (Pentest)

Évaluation de la résistance des systèmes

- Pentest réseau interne & externe

- Pentest applicatif (Web, API, Mobile)

- Pentest Active Directory & Cloud (AWS/Azure/GCP)

- Tests OWASP Top 10 & injections

- Test Wi-Fi & infrastructure physique

- Rapport détaillé avec CVSS & remédiation

MetasploitBurp SuiteBloodHoundNmapSQLmap

Simulation d'adversaire (APT)

MITRE ATT&CK — Émulation d'acteurs réels

- Émulation de TTPs d'APT documentés

- Scénarios MITRE ATT&CK (Lazarus, APT28…)

- Simulation de ransomware (sans impact prod)

- Campagnes phishing ciblé & ingénierie sociale

- Mouvement latéral & persistence simulés

- Exfiltration de données contrôlée

Atomic Red TeamCalderaGoPhishCobalt StrikeHavoc C2

Red Team Avancée & Audit

Purple Team · Maturité SOC · Conformité

- Full Red Team engagement (longue durée)

- Physical Red Team (intrusion physique simulée)

- Purple Team : entraînement Red/Blue conjoint

- Évaluation maturité SOC (Pyramid of Pain)

- Audit ISO 27001 / NIST / CIS Controls

- Analyse de vulnérabilités & gestion des risques

SliverEmpireNessusScoutSuiteLynis

Red Team IA

Pentest IA — n8n & Agents EXCLUSIF

Automatisation bout-en-bout des tests d'intrusion

- Flux pentest de bout en bout avec n8n

- Automatisation OSINT & reconnaissance IA

- Agents LLM coordonnant les outils offensifs

- Tests de segmentation réseau & PCI DSS auto

- Validation de vulnérabilités & scoring CVSS IA

- Génération automatique de rapports pro

- Supervision humaine aux étapes critiques

n8nLLM AgentsClaude AIShodanNucleiAmass

MCP, Recon & Veille CVE NOUVEAU

Model Context Protocol — Renseignement continu

- Outils offensifs pilotés par LLM via MCP

- Test d'applications web générées par IA

- Attack Surface Management (ASM) continu

- Surveillance CVE (NVD, ExploitDB, GreyNoise)

- Alertes prioritaires sur CVE exploitables

- Rapports de veille hebdomadaires par secteur

MCP ProtocolNVD APIGreyNoiseMISPOpenCTI

Formation & Conseil

// Pipeline offensif automatisé IA — Bout-en-bout

01

RECON

OSINT, DNS,

Shodan, ASM IA

Shodan, ASM IA

02

SCAN

Nmap, Nuclei,

CVE mapping

CVE mapping

03

EXPLOIT

MCP + LLM,

validation humaine

validation humaine

04

DOC

Rapport auto,

CVSS scoring

CVSS scoring

05

VEILLE

Agents CVE

24/7 continu

24/7 continu

MITRE ATT&CK · Pyramid of Pain · ISO 27001 · NIST · CIS Controls · RGPD · NIS2

// Formats de prestation — Toutes tailles d'entreprise

Engagement ponctuel

Pentest IA sur périmètre défini · Rapport pro + workflows · 5 à 15 jours

Abonnement continu

Tests récurrents + veille CVE · Surface d'attaque 24/7 · Rapports mensuels

Formation & transfert

Équipes internes · Ateliers n8n + MCP + IA · Workflows clé en main

Audit de maturité

Évaluation offensive · Roadmap IA · Benchmark Pyramid of Pain

PRÊT À PASSER AU NIVEAU SUPÉRIEUR ?

Évaluez gratuitement votre maturité cyber et découvrez comment AcadiaCyberSec peut transformer votre posture de sécurité avec l'IA.